La seguridad informática visión 2006-2007

2005 Se caracterizó, por una ausencia de epidemias víricas masivas, como las que en años anteriores protagonizaron códigos maliciosos como LoveLetter, Sasser o Blaster. Por otro lado, desde hace meses existe una extraordinaria actividad en cuanto a nuevas amenazas, y no es arriesgado decir que, en este momento, la probabilidad de sufrir ahora en el 2006, un ataque informático es más alta que nunca.

Aunque ambas situaciones puedan parecer contradictorias, no lo son. Quizás el cambio se deba a la motivación que los desarrolladores de virus para Internet, que pasando de “crear fama personal”, a concientizarse que pueda existir un mercado de detractores, que consuma sus productos y les haga ganar dinero.

Para el 2006, la tendencia se mantiene en aquellas “amenazas” creadas o diseñadas para conseguir beneficio económicos entre ellas destacan:

Troyanos backdoor: Permiten abrir puertas traseras a través de las cuales controlar un sistema afectado de forma remota. Esto puede servir -entre otras acciones- para robar datos confidenciales, instalar otros códigos maliciosos o realizar ataques contra otras máquinas.

Troyanos keylogger: recogen las pulsaciones del teclado. Con mucha frecuencia suelen ser empleados para robar datos bancarios de los usuarios.

Troyanos y gusanos bot: Permiten, por ejemplo, la descarga de otros tipos de malware, o convertir ordenadores en zombis generadores de spam.

Spyware: Por los beneficios que reporta la venta de los datos de navegación de los usuarios.

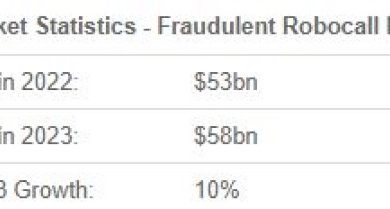

Phishing y pharming, dos técnicas de estafa online que se encuentran en franca progresión. Sin embargo, casi con toda probabilidad no se tratará de ejemplares típicos, sino que mostrarán niveles de sofisticación y complejidad mayores que los actuales. Esto puede ser especialmente relevante en el caso del phishing que, en lugar de realizarse a través de mensajes de correo electrónico exclusivamente, muy probablemente hará uso de otros códigos maliciosos, como pueden ser troyanos.

Por otra parte, y dado el gran beneficio económico que reportan, los ataques dirigidos (aquellos que se realizan con códigos maliciosos expresamente creados para atacar a usuarios específicos) pueden verse intensificados.

En cualquier caso, cualquiera que sea el tipo de amenaza, sus autores intentarán que pasen desapercibidas tanto para las compañías de seguridad como para los usuarios. De esta manera, podrán realizar sus acciones maliciosas durante largo tiempo. Así, es muy previsible que la actividad de las amenazas de Internet siga incrementándose notablemente, pero que no asistamos a demasiados episodios de epidemias.

A juicio de los especialistas en seguridad informática, los verdaderos protagonistas del panorama de amenazas de Internet, en 2006 serán las amenazas silenciosas, capaces de instalarse y de llevar a cabo sus acciones de manera que el usuario no se percate de su presencia. Así, ya no será suficiente con la utilización de antivirus reactivos, que necesitan actualizaciones para poder hacer frente a los riesgos de Internet, sino que será necesario complementarlos con tecnologías proactivas capaces de bloquear nuevos códigos maliciosos analizando su comportamiento, sin necesidad de actualizaciones.

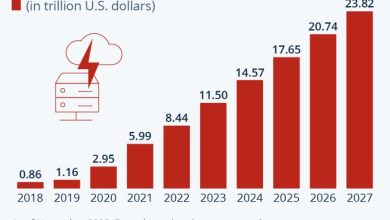

En el mercado empresarial, según datos de IDC, la seguridad informática y la continuidad del negocio, ocupan el primer puesto de la inversión tecnológica. Casi dos años después de los eventos del 11 de septiembre, las amenazas de hackers, virus y gusanos continúan haciendo de la seguridad informática, una prioridad máxima para los profesionales de IT y de negocios.

Con estos problemas en la agenda de tecnología, IDC afirma que la inversión mundial en seguridad y continuidad del negocio crecerá dos veces más rápido que la inversión IT en los próximos años, llegando a más de $116.000 millones de dólares para 2007.

“La inversión corporativa en seguridad y continuidad del negocio ha sido retenida por dos factores: la incertidumbre respecto a la severidad del riesgo que representan las amenazas a la seguridad y la continua austeridad de los presupuestos. El escepticismo respecto a las consecuencias potenciales de una brecha de seguridad está desapareciendo rápidamente, conforme las empresas buscan mejorar la habilidad de administrar el riesgo organizacional” John F. Gantz, director de investigación y vicepresidente de IDC.

Si bien las decisiones de inversión se han retrasado, la seguridad corporativa sigue siendo la prioridad número uno de los profesionales IT. El 40% de los casi mil gerentes de sistemas encuestados por IDC en julio pasado, consideraron la seguridad como su mayor prioridad. Para concluir, IDC espera que la inversión en hardware, software y servicios sea relativamente uniforme a lo largo del periodo del pronóstico (2002-2007).

Fuente: Julio César Alcubilla – solucionesytecnologia.net